Os ataques cibernéticos se multiplicaram neste período. A razão é simples: há muito mais usuários inexperientes forçados a usar ferramentas de TI, mas sem saber dos riscos da falta de atenção às questões de segurança. Sessões deixadas abertas em plataformas ligadas a instrumentos de pagamento, dados pessoais e procedimentos regulatórios. Senhas triviais e repetidas para várias contas de diferentes serviços. Misturando contas e dispositivos corporativos e pessoais. Estes são apenas alguns dos exemplos de práticas injustas mais comuns que são explorados por cibercriminosos.

Por este motivo, o Conselho Nacional de Engenheiros, por meio de seu principal órgão do setor de Engenharia da Informação, tem procurado divulgar algumas recomendações gerais, mas que são suficientes para atingir um nível mínimo de proteção contra os ataques cibernéticos mais clássicos.

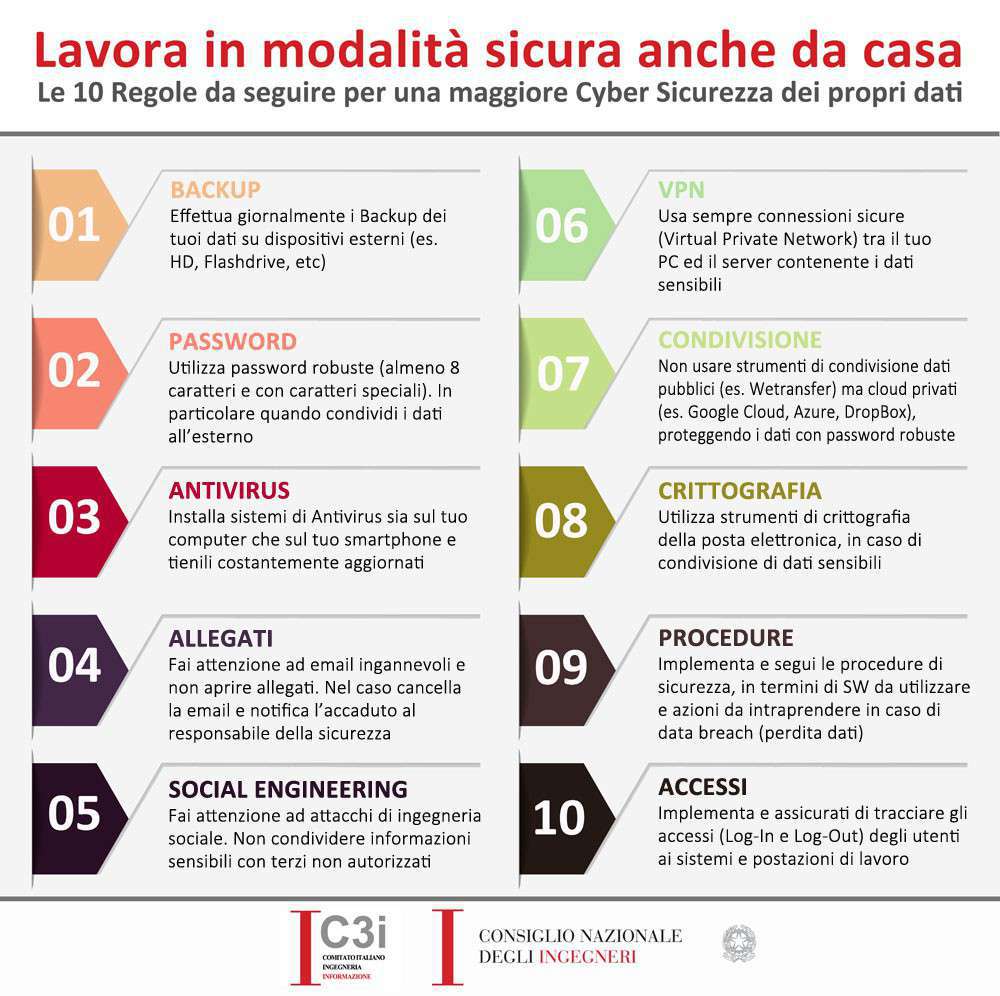

A primeira regra é equipar-se com uma ferramenta de proteção indispensável, como um antivirus, mas tê-lo instalado em seu computador não é suficiente. Você precisa atualizá-lo constantemente, verificando se as definições de novos vírus foram adicionadas corretamente à proteção. Em segundo lugar, é da maior importância manter uma cópia backup dos seus dados mais importantes. Em caso de dúvida, seria aconselhável fazer uma cópia completa de todos os seus arquivos em um dispositivo separado e externo para o dispositivo que você usa para trabalhar.

Uma discussão separada merece o compartilhamento de arquivos. Neste período são muitos os usuários que cedem à tentação de baixar filmes, músicas, softwares e muito mais de canais públicos de compartilhamento de arquivos. Nem todas essas plataformas são legais e nem todas são seguras. Aqueles que não são reconhecidos devem ser absolutamente evitados, até porque não são muito confiáveis.

Le senha devem ser robustos. É preciso abandonar a postura típica de quem vê as senhas como uma burocracia de TI inútil e chata. Estas são as "chaves da casa". Não querer tê-lo equivale a deixar a porta da frente aberta. Ter chaves "curtas" e "fáceis de lembrar" equivale a usar uma fechadura que pode ser aberta com um passe-partout.

Le email e as mensagens do WhatsApp são o veículo mais perigoso. Quem não está acostumado a identificar tentativas de phishing corre o risco de clicar nos links oferecidos nessas mensagens e se encontrar em sites indistinguíveis dos reais que capturam nossos dados com nossa cumplicidade. Para quem sabe fazer, seria aconselhável usar – não só neste período – sistemas de criptografia de mensagens de correio eletrônico.

No ambiente empresarial, as recomendações são sobre a importância da adoção de sistemas análise de log de acesso a aplicativos pelos funcionários e no monitoramento de dados sensíveis por meio de sistemas de Prevenção de perda de dados. Para o resto, aplicam-se as mesmas indicações para particulares.

A formação contínua é também indispensável, ou seja, aatualização equipe frequente sobre novas ameaças cibernéticas e o convite para cumprir as regras de política da empresa em termos de segurança de TI (muitos usam contas e instrumentos da empresa para fins privados e isso expõe a empresa a invasões e adulterações, bem como violação da privacidade da empresa).

Após a fase emergencial, o C3I sugere três iniciativas mais amplas:

- Campanhas de sensibilização a nível nacional, através dos principais meios de comunicação, para informar sobre as ameaças cibernéticas e os riscos concretos que acarretam para a vida da comunidade.

- Grupos de trabalho ad hoc, ao nível da Proteção Civil, Defesa e Interior, para a implementação de cenários de crise em caso de Ciberataques à escala nacional.

- Comitê Técnico Estratégico que inclui, para além do DIS (Departamento de Informação de Segurança) e dos Ministérios competentes, também os representantes de Universidades, empresas especializadas e entidades profissionais, bem como de agências europeias como a ENISA e a Europol.