Les cyberattaques se sont multipliées durant cette période. La raison est simple : il y en a beaucoup d'autres utilisateurs inexpérimentés obligés d'utiliser des outils informatiques, mais sans connaître les risques d'un manque d'attention aux problèmes de sécurité. Sessions laissées ouvertes sur les plateformes liées aux instruments de paiement, aux données personnelles et aux procédures réglementaires. Mots de passe triviaux et répétés pour plusieurs comptes de différents services. Mélanger les appareils et les comptes professionnels et personnels. Ce ne sont là que quelques exemples de pratiques incorrectes les plus courants exploités par les cybercriminels.

Pour cette raison, le Conseil national des ingénieurs, à travers son organe principal dans le secteur de l'ingénierie de l'information, a jugé bon de diffuser certaines recommandations générales, mais qui sont suffisants pour atteindre un niveau minimum de protection contre les cyberattaques les plus classiques.

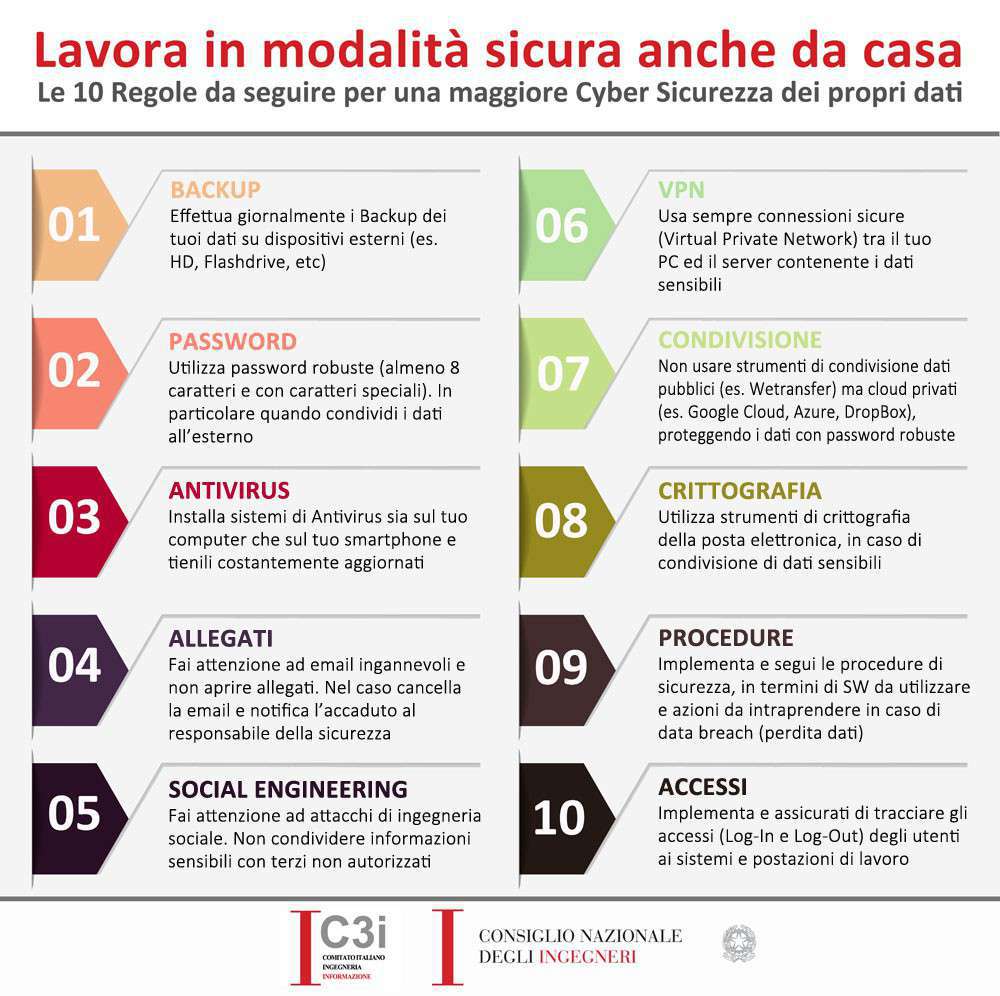

La première règle est de s'équiper d'un outil de protection indispensable tel qu'un antivirus, mais l'installer sur votre ordinateur ne suffit pas. Vous devez le mettre à jour en permanence, en vérifiant que les définitions des nouveaux virus sont correctement ajoutées à la protection. Deuxièmement, il est de la plus haute importance de conserver une copie sauvegarde de vos données les plus importantes. En cas de doute, il serait conseillé de faire une copie complète de tous vos fichiers sur un appareil séparé et externe à l'appareil que vous utilisez pour le travail.

Une discussion séparée mérite la Le partage de fichiers. Au cours de cette période, de nombreux utilisateurs cèdent à la tentation de télécharger des films, de la musique, des logiciels et bien plus encore à partir de canaux publics de partage de fichiers. Toutes ces plateformes ne sont pas légales et toutes ne sont pas sûres. Ceux qui ne sont pas reconnus doivent être absolument évités, également parce qu'ils ne sont pas très fiables.

Le Mot de passe ils doivent être robustes. Il est nécessaire d'abandonner l'approche typique de ceux qui voient les mots de passe comme une bureaucratie informatique inutile et ennuyeuse. Ce sont les "clés de la maison". Ne pas vouloir en avoir équivaut à laisser la porte d'entrée ouverte. En avoir des "courts" et "faciles à retenir" équivaut à utiliser une serrure qui s'ouvre avec un passe-partout.

Le email et les messages WhatsApp sont le véhicule le plus dangereux. Toute personne qui n'a pas l'habitude d'identifier les tentatives de phishing court le risque de cliquer sur les liens proposés dans ces messages et de se retrouver sur des sites indiscernables des vrais qui captent nos données avec notre complicité. Pour ceux qui savent le faire, il serait conseillé d'utiliser – pas seulement en cette période – systèmes de cryptage de messages électroniques.

Dans le milieu des affaires, les recommandations portent sur l'importance d'adopter des systèmes analyse du journal d'accès aux applications par les employés et sur la surveillance des données sensibles à travers des systèmes de Prévention des pertes de données. Pour le reste, les mêmes indications pour les particuliers s'appliquent.

La formation continue est également indispensable, c'est-à-direla mise à jour staffing fréquent sur les nouvelles menaces cyber et l’invitation à se conformer aux règles de politique d'entreprise en termes de sécurité informatique (beaucoup utilisent des comptes et des instruments d'entreprise à des fins privées, ce qui expose l'entreprise à des intrusions et des falsifications ainsi qu'à la violation de la vie privée de l'entreprise).

Après la phase d'urgence, le C3I propose trois initiatives plus larges :

- Campagnes de sensibilisation à l'échelle nationale, à travers les principaux médias, pour informer sur les cybermenaces et les risques concrets qu'elles comportent pour la vie de la communauté.

- groupes de travail ad hoc, au niveau de la Protection Civile, de la Défense et de l'Intérieur, pour la mise en place de scénarios de crise en cas de Cyberattaques à l'échelle nationale.

- Comité Technique Stratégique qui comprend, outre le DIS (Security Information Department) et les ministères compétents, également les représentants des universités, des entreprises spécialisées et des organismes professionnels, ainsi que des agences européennes telles que l'ENISA et Europol.