इस अवधि में साइबर हमले कई गुना बढ़ गए हैं। कारण सरल है: और भी बहुत कुछ हैं अनुभवहीन उपयोगकर्ता आईटी उपकरणों का उपयोग करने के लिए मजबूर, लेकिन सुरक्षा मुद्दों पर ध्यान न देने के जोखिमों को जाने बिना। भुगतान साधनों, व्यक्तिगत डेटा और विनियामक प्रक्रियाओं से जुड़े प्लेटफार्मों पर सत्र खुला छोड़ दिया गया। विभिन्न सेवाओं के कई खातों के लिए मामूली और बार-बार पासवर्ड। कॉर्पोरेट और व्यक्तिगत उपकरणों और खातों को मिलाना। ये तो महज कुछ उदाहरण हैं अनुचित व्यवहार सबसे आम जिनका साइबर अपराधियों द्वारा शोषण किया जाता है।

इस कारण से, नेशनल काउंसिल ऑफ इंजीनियर्ससूचना इंजीनियरिंग क्षेत्र में अपने मुख्य अंग के माध्यम से, कुछ का प्रसार करने के लिए उपयुक्त देखा है सामान्य सिफारिशें, लेकिन जो सबसे क्लासिक साइबर हमलों के खिलाफ न्यूनतम स्तर की सुरक्षा हासिल करने के लिए पर्याप्त हैं।

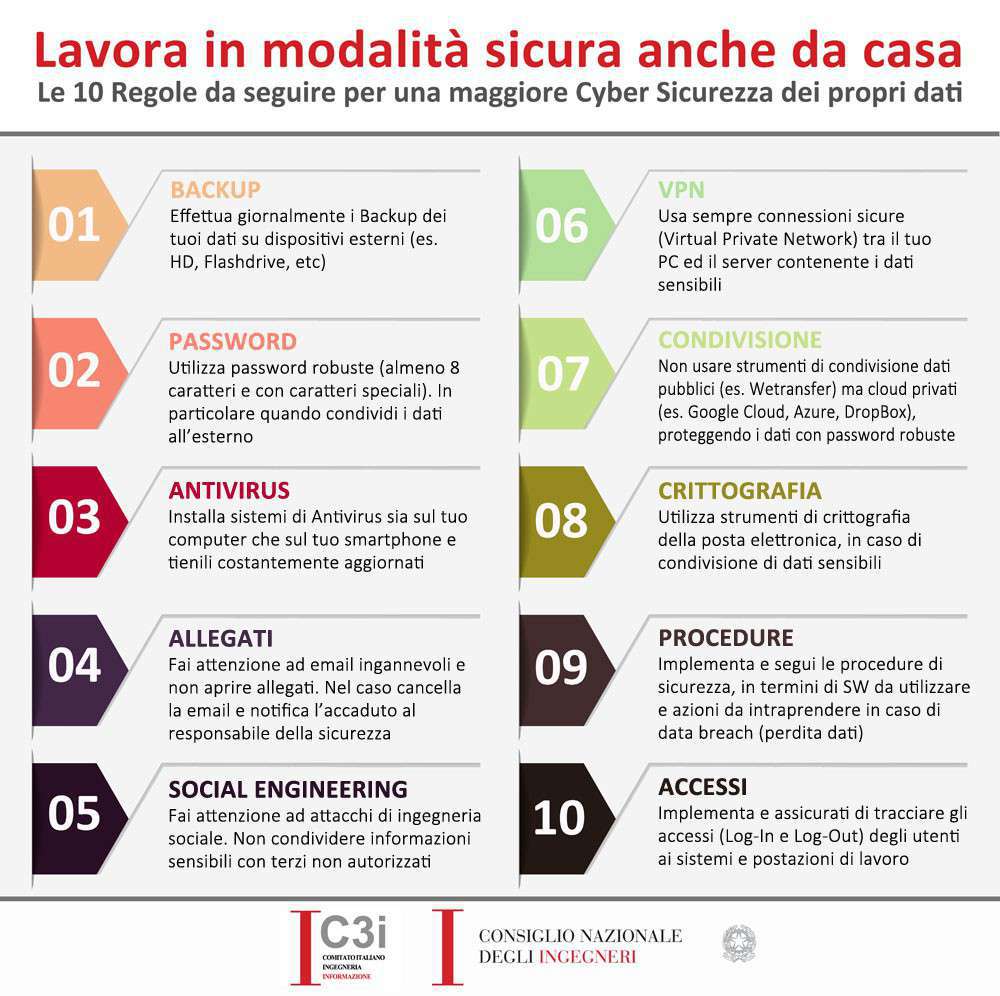

पहला नियम यह है कि अपने आप को एक अपरिहार्य सुरक्षा उपकरण जैसे कि a एंटीवायरस, लेकिन इसे आपके कंप्यूटर पर स्थापित करना पर्याप्त नहीं है। आपको इसे लगातार अपडेट करने की आवश्यकता है, यह जाँचते हुए कि सुरक्षा में नए वायरस की परिभाषाएँ सही ढंग से जोड़ी गई हैं। दूसरे, एक प्रति रखना अत्यंत महत्वपूर्ण है बैकअप आपके सबसे महत्वपूर्ण डेटा में से। यदि संदेह है, तो यह सलाह दी जाएगी कि आप अपनी सभी फाइलों की एक अलग और बाहरी डिवाइस पर पूरी कॉपी उस डिवाइस पर बनाएं जिसका आप काम के लिए उपयोग करते हैं।

एक अलग चर्चा के पात्र हैं संचिका सहभाजन. इस अवधि में कई उपयोगकर्ता हैं जो सार्वजनिक फ़ाइल साझाकरण चैनलों से फिल्में, संगीत, सॉफ्टवेयर और बहुत कुछ डाउनलोड करने के प्रलोभन में आ जाते हैं। ये सभी प्लेटफॉर्म कानूनी नहीं हैं और ये सभी सुरक्षित नहीं हैं। अपरिचित लोगों से पूरी तरह से बचना चाहिए, क्योंकि वे बहुत विश्वसनीय नहीं होते हैं।

Le पासवर्ड वे मजबूत होना चाहिए। उन लोगों के विशिष्ट दृष्टिकोण को छोड़ना आवश्यक है जो पासवर्ड को बेकार और उबाऊ आईटी नौकरशाही के रूप में देखते हैं। ये "घर की चाबियां" हैं। न चाहते हुए भी यह सामने के दरवाजे को खुला छोड़ने के बराबर है। "संक्षिप्त" और "याद रखने में आसान" होना एक लॉक का उपयोग करने के बराबर है जिसे पासपार्टआउट के साथ खोला जा सकता है।

Le ईमेल और व्हाट्सएप संदेश सबसे खतरनाक वाहन हैं। जो कोई भी फ़िशिंग प्रयासों की पहचान करने के लिए उपयोग नहीं किया जाता है, वह इन संदेशों में दिए गए लिंक पर क्लिक करने और खुद को उन साइटों पर खोजने का जोखिम उठाता है जो वास्तविक लोगों से अप्रभेद्य हैं जो हमारे डेटा को हमारी जटिलता से कैप्चर करते हैं। जो लोग इसे करना जानते हैं, उनके लिए इसका उपयोग करना उचित होगा - न केवल इस अवधि में - एन्क्रिप्शन सिस्टम ई-मेल संदेशों की।

कारोबारी माहौल में, सिफ़ारिशें प्रणालियों को अपनाने के महत्व पर हैं लॉग विश्लेषण कर्मचारियों द्वारा एप्लिकेशन तक पहुंच और सिस्टम के माध्यम से संवेदनशील डेटा की निगरानी पर डेटा खोने की रोकथाम. बाकी के लिए, निजी व्यक्तियों के लिए समान संकेत लागू होते हैं।

निरंतर प्रशिक्षण भी अपरिहार्य है, अर्थातको अद्यतन करने नए साइबर खतरों पर लगातार स्टाफिंग और नियमों का पालन करने के लिए आमंत्रण संग की नीति आईटी सुरक्षा के मामले में (कई लोग निजी उद्देश्यों के लिए कंपनी के खातों और उपकरणों का उपयोग करते हैं और यह कंपनी को घुसपैठ और छेड़छाड़ के साथ-साथ कंपनी की गोपनीयता के उल्लंघन के लिए उजागर करता है)।

आपातकालीन चरण के बाद, C3I तीन व्यापक पहलों का सुझाव देता है:

- जागरूकता अभियान राष्ट्रीय स्तर पर, मुख्य मीडिया के माध्यम से, साइबर खतरों और समुदाय के जीवन के लिए ठोस जोखिमों के बारे में सूचित करने के लिए।

- कामकाजी समूह राष्ट्रीय स्तर पर साइबर हमलों की स्थिति में संकट परिदृश्यों के कार्यान्वयन के लिए नागरिक सुरक्षा, रक्षा और आंतरिक स्तर पर तदर्थ।

- रणनीतिक तकनीकी समिति जिसमें DIS (सुरक्षा सूचना विभाग) और सक्षम मंत्रालयों के अलावा, विश्वविद्यालयों, विशिष्ट कंपनियों और पेशेवर निकायों के साथ-साथ ENISA और यूरोपोल जैसी यूरोपीय एजेंसियों के प्रतिनिधि भी शामिल हैं।