تضاعفت الهجمات الإلكترونية في هذه الفترة. السبب بسيط: هناك الكثير المستخدمين عديمي الخبرة اضطر إلى استخدام أدوات تكنولوجيا المعلومات ، ولكن دون معرفة مخاطر عدم الاهتمام بقضايا الأمان. تركت الجلسات مفتوحة على منصات مرتبطة بأدوات الدفع والبيانات الشخصية والإجراءات التنظيمية. كلمات مرور تافهة ومتكررة لحسابات متعددة لخدمات مختلفة. خلط الأجهزة والحسابات الخاصة بالشركات والشخصية. هذه ليست سوى بعض الأمثلة من ممارسات غير عادلة الأكثر شيوعًا التي يتم استغلالها من قبل مجرمي الإنترنت.

لهذا السبب ، فإن المجلس الوطني للمهندسين، من خلال أجهزتها الرئيسية في قطاع هندسة المعلومات ، ترى أنه من المناسب نشر بعضها توصيات عامة، ولكنها كافية لتحقيق الحد الأدنى من الحماية ضد الهجمات الإلكترونية التقليدية.

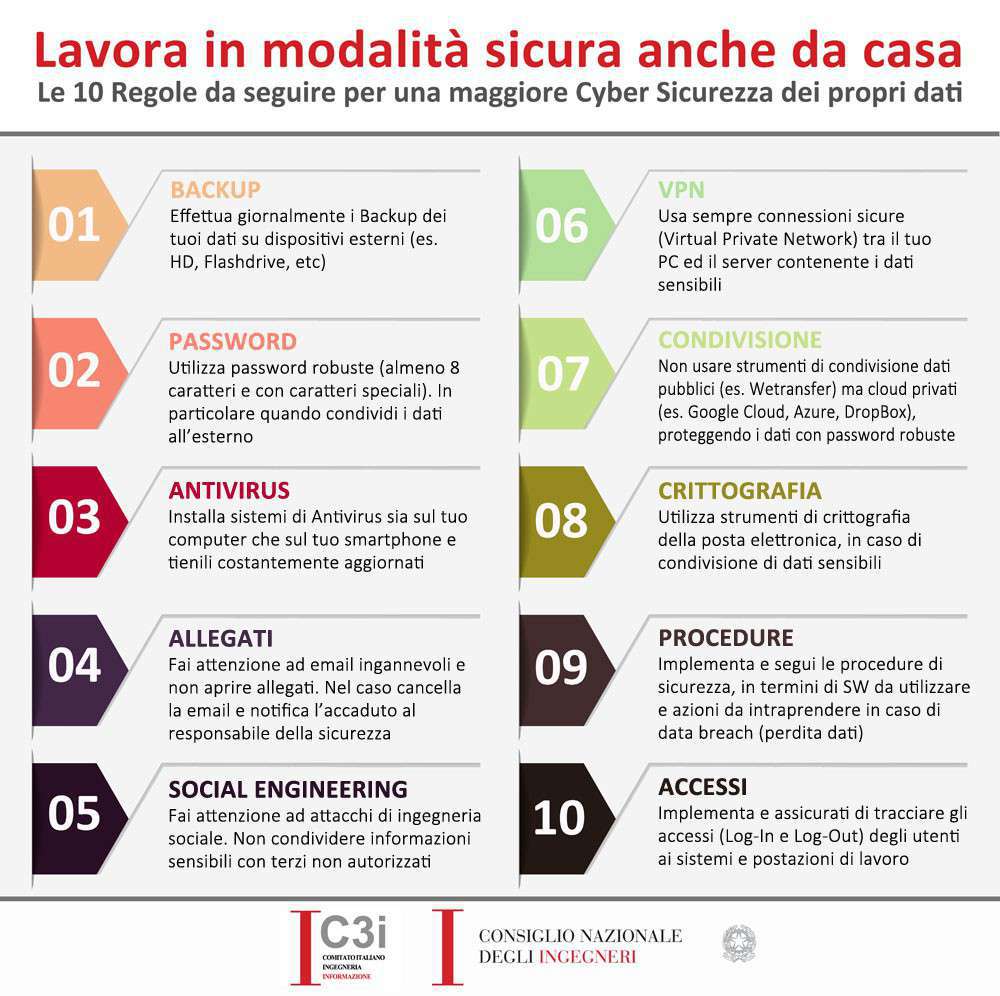

القاعدة الأولى هي تجهيز نفسك بأداة حماية لا غنى عنها مثل الحماية من الفيروسات، ولكن تثبيته على جهاز الكمبيوتر الخاص بك لا يكفي. تحتاج إلى تحديثه باستمرار ، والتحقق من إضافة تعريفات الفيروسات الجديدة بشكل صحيح إلى الحماية. ثانيًا ، من الأهمية بمكان الاحتفاظ بنسخة دعم من أهم بياناتك. إذا كنت في شك ، فمن المستحسن عمل نسخة كاملة من جميع ملفاتك على جهاز منفصل وخارجي للجهاز الذي تستخدمه للعمل.

مناقشة منفصلة تستحق ملف تقاسم. في هذه الفترة ، هناك العديد من المستخدمين الذين يستسلمون لإغراء تنزيل الأفلام والموسيقى والبرامج والمزيد من قنوات مشاركة الملفات العامة. ليست كل هذه المنصات قانونية وليست جميعها آمنة. يجب تجنب تلك غير المعترف بها تمامًا ، أيضًا لأنها غير موثوقة للغاية.

Le كلمه السر يجب أن تكون قوية. من الضروري التخلي عن النهج النموذجي لأولئك الذين يرون كلمات المرور على أنها بيروقراطية تقنية معلومات غير مجدية ومملة. هذه هي "مفاتيح المنزل". عدم الرغبة في الحصول عليها يعادل ترك الباب الأمامي مفتوحًا. إن وجود رموز "قصيرة" و "يسهل تذكرها" يعادل استخدام قفل يمكن فتحه بقطع مرور.

Le البريد الإلكتروني ورسائل WhatsApp هي أخطر وسيلة. أي شخص غير معتاد على تحديد محاولات التصيد يكون عرضة لخطر النقر على الروابط المعروضة في هذه الرسائل والعثور على مواقع لا يمكن تمييزها عن المواقع الحقيقية التي تلتقط بياناتنا بتواطؤنا. بالنسبة لأولئك الذين يعرفون كيفية القيام بذلك ، فمن المستحسن استخدامه - ليس فقط في هذه الفترة - أنظمة التشفير من رسائل البريد الإلكتروني.

في بيئة الأعمال ، التوصيات حول أهمية اعتماد الأنظمة تحليل السجل الوصول إلى التطبيقات من قبل الموظفين ومراقبة البيانات الحساسة من خلال أنظمة منع فقدان البيانات. بالنسبة للباقي ، تنطبق نفس المؤشرات للأفراد.

التدريب المستمر لا غنى عنه أيضًا ، أيتحديث التوظيف المتكرر على التهديدات السيبرانية الجديدة والدعوة للامتثال لقواعد سياسة الشركة فيما يتعلق بأمن تكنولوجيا المعلومات (يستخدم العديد من حسابات الشركة وأدواتها لأغراض خاصة وهذا يعرض الشركة لعمليات التطفل والتلاعب وكذلك انتهاك خصوصية الشركة).

بعد مرحلة الطوارئ ، تقترح C3I ثلاث مبادرات أوسع:

- حملات التوعية على المستوى الوطني ، من خلال وسائل الإعلام الرئيسية ، للإبلاغ عن التهديدات السيبرانية والمخاطر الملموسة التي تنطوي عليها على حياة المجتمع.

- مجموعات العمل مخصصة ، على مستوى الحماية المدنية والدفاع والداخلية ، لتنفيذ سيناريوهات الأزمات في حالة وقوع هجمات إلكترونية على نطاق وطني.

- اللجنة الفنية الإستراتيجية التي تضم ، بالإضافة إلى DIS (إدارة المعلومات الأمنية) والوزارات المختصة ، أيضًا ممثلي الجامعات والشركات المتخصصة والهيئات المهنية ، وكذلك الوكالات الأوروبية مثل ENISA و Europol.